ސެކިއުރިޓީ އޮޑިޓް

ވޯޑްޕްރެސް ސެކިއުރިޓީ އޮޑިޓް ޕްލަގިންއެކެވެ

ސެކިއުރިޓީ އޮޑިޓްތަކަށް ވޯޑްޕްރެސް ޕްލަގިން

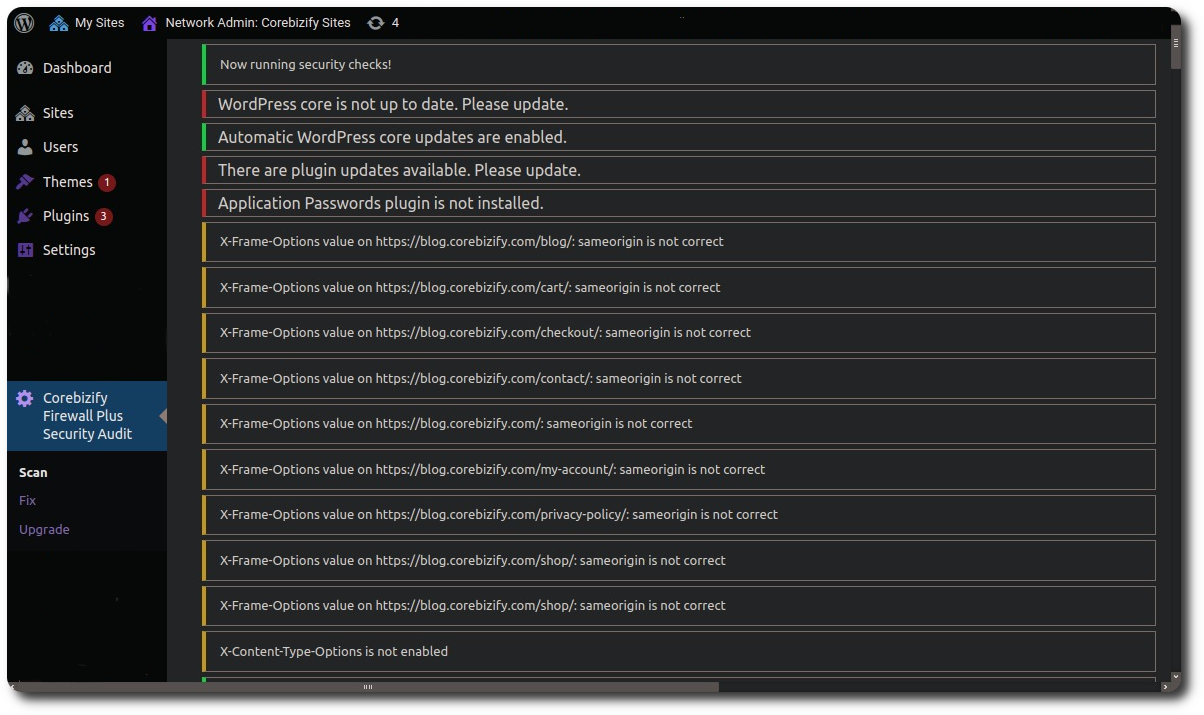

ވޯޑްޕްރެސް ޕްލަގިން އިން ތިބާގެ ސަރވަރ އާއި ވެބްސައިޓްތަކުގައި ސެކިއުރިޓީ އޮޑިޓެއް ހިންގޭނެއެވެ.

ސެކިއުރިޓީ ސްޓްރީމްލައިންޑް

ވިޔަފާރީގެ ވެބްސައިޓް ސެކިއުރިޓީ ކުރުމަށްޓަކައި ޓޮޕް ނޮޗް ކްލައުޑް ސެކިއުރިޓީ ސްކިލްސް އާއި އެކު ކޮންސްޓްރަކްޓް ކޮށްފައިވެ އެވެ

ފަސޭހައިން އޮން އަދި އޮފް ބަޓަންސް

Easily manage your site's security settings

ތިމާގެ ސެކިއުރިޓީ ޗެކްކުރުން

ބޭނުން ވަގުތެއްގައި ސެކިއުރިޓީ ސްކޭންތައް ހިންގައި ވެބްސައިޓް ރައްކާތެރި ކުރާށެވެ.

ރައްކާތެރި ވެބްސައިޓެއް

ތަޖުރިބާކާރު ސެކިއުރިޓީ މާހިރުން ބިނާކޮށްފައިވާ ސެކިއުރިޓީ ޓޫލްއެއް ބޭނުންކުރުން

ސިމްޕްލް އެންޑް ފްލެކްސިބަލް ޕްރައިސިންގ

14 ދުވަހުގެ މަނީ ބޭކް ގެރެންޓީ. އަހަރީ އަދި މަހު ޕްލޭންތައް ލިބެން ހުރެއެވެ.

ސްޓާޓަރ

%20 ސަލާމަތް ކޮށްލައްވާ

ބިލް ކޮށްފައިވަނީ އއ $499.99 އަހަރަކު ޔޫއެސްޑީ އެވެ

ޕްލަސް އަހަރީ ސޭވިންގްސްގެ... $99.89 ޔޫއެސްޑީ އެވެ

އަވަސް އަޕްޑޭޓް ބަޓަންސް

އިން ލޭންގުއޭޖް އިންސްޓޯލް އިންސްޓްރަކްޝަންސް

ސެޓްފިކެޓް ލިބިފައިވާ ސެކިއުރިޓީ އިންޖިނިއަރުންނެވެ

ހަފްތާއަކު 1 ޝެޑިއުލް ސްކޭން

އެޑްވާންސްޑް

ކަމުދާ %25 ސަލާމަތް ކޮށްލައްވާ

ބިލް ކޮށްފައިވަނީ އއ $999.99 އަހަރަކު ޔޫއެސްޑީ އެވެ

ޕްލަސް އަހަރީ ސޭވިންގްސްގެ... $199.89 ޔޫއެސްޑީ އެވެ

އަވަސް ސެކިއުރިޓީ ބަދަލުކުރާ ބަޓަންތައް

ޕްލަގިން އިންސްޓޯލް ސަޕޯޓް

ދުވާލަކު 1 ޝެޑިއުލް ސްކޭން

އެންޓަޕްރައިސް އެވެ

%30 ސަލާމަތް ކޮށްލައްވާ

ބިލް ކޮށްފައިވަނީ އއ $1,999.99 އަހަރަކު ޔޫއެސްޑީ އެވެ

ޕްލަސް އަހަރީ ސޭވިންގްސްގެ... $399.89 ޔޫއެސްޑީ އެވެ

ޕާސްވޯޑް އޮޑިޓް ޗެކްކުރުން

އަޅުގަނޑުމެންނަށް ޕްލަގިން އިންސްޓޯލް ކުރެވޭނެ

އަންލިމިޓެޑް ޝެޑިއުލް ސްކޭންތަކެވެ

އަގު ކަނޑައެޅުމުގެ ޕެކޭޖްތައް އަޅާކިޔުން

| ސްޓާޓަރ | އެޑްވާންސްޑް މަޝްހޫރު | އެންޓަޕްރައިސް އެވެ | |

|---|---|---|---|

| އިޝްތިހާރު ހިލޭ | |||

| ބްރޭންޑިންގ ފްރީ | |||

| 2އެފްއޭ ޗެކް | |||

| 24/7 ޓިކެޓް ސަޕޯޓް | |||

| ޕްރީމިއަމް ކަސްޓަމަރ ސަޕޯޓް | |||

| ޕްލަގިން އަދި ތީމް ވަލްނަރެބިލިޓީ މޮނިޓަރިންގ | |||

| މައިސްކިއުލް ނުވަތަ މާރިއާޑީބީ ވަރޝަން ޗެކް ކުރާށެވެ | |||

| އެޗްޓީޓީޕީ އިން އެޗްޓީޓީޕީއެސް ރީޑައިރެކްޓް އަށް ޗެކްކުރުން | |||

| ޖުމްލަ 37 ޗެކެވެ | |||

| 100 އަށް ވުރެ ގިނަ ބަހަކަށް ސަޕޯޓް ކޮށްދެ އެވެ | |||

| އަވަސް އަޕްޑޭޓް ބަޓަންސް | |||

| އަވަސް ސެކިއުރިޓީ ބަދަލުކުރާ ބަޓަންތައް | |||

| ޕާސްވޯޑް އޮޑިޓް ޗެކްކުރުން | |||

| އިން ލޭންގުއޭޖް އިންސްޓޯލް އިންސްޓްރަކްޝަންސް | |||

| ޕްލަގިން އިންސްޓޯލް ސަޕޯޓް | |||

| އަޅުގަނޑުމެންނަށް ޕްލަގިން އިންސްޓޯލް ކުރެވޭނެ | |||

| ސެޓްފިކެޓް ލިބިފައިވާ ސެކިއުރިޓީ އިންޖިނިއަރުންނެވެ | |||

| ހަފްތާއަކު 1 ޝެޑިއުލް ސްކޭން | |||

| ދުވާލަކު 1 ޝެޑިއުލް ސްކޭން | |||

| އަންލިމިޓެޑް ޝެޑިއުލް ސްކޭންތަކެވެ | |||

| އިތުރު ފީޗާސް - ވަރަށް އަވަހަށް އަންނަނީ |

|

ސްޓާޓަރ

|

އެޑްވާންސްޑް

މަޝްހޫރު

|

އެންޓަޕްރައިސް އެވެ

|

|

|---|---|---|---|

| އިޝްތިހާރު ހިލޭ | |||

| ބްރޭންޑިންގ ފްރީ | |||

| 2އެފްއޭ ޗެކް | |||

| 24/7 ޓިކެޓް ސަޕޯޓް | |||

| ޕްރީމިއަމް ކަސްޓަމަރ ސަޕޯޓް | |||

| ޕްލަގިން އަދި ތީމް ވަލްނަރެބިލިޓީ މޮނިޓަރިންގ | |||

| މައިސްކިއުލް ނުވަތަ މާރިއާޑީބީ ވަރޝަން ޗެކް ކުރާށެވެ | |||

| އެޗްޓީޓީޕީ އިން އެޗްޓީޓީޕީއެސް ރީޑައިރެކްޓް އަށް ޗެކްކުރުން | |||

| ޖުމްލަ 37 ޗެކެވެ | |||

| 100 އަށް ވުރެ ގިނަ ބަހަކަށް ސަޕޯޓް ކޮށްދެ އެވެ | |||

| އަވަސް އަޕްޑޭޓް ބަޓަންސް | |||

| އަވަސް ސެކިއުރިޓީ ބަދަލުކުރާ ބަޓަންތައް | |||

| ޕާސްވޯޑް އޮޑިޓް ޗެކްކުރުން | |||

| އިން ލޭންގުއޭޖް އިންސްޓޯލް އިންސްޓްރަކްޝަންސް | |||

| ޕްލަގިން އިންސްޓޯލް ސަޕޯޓް | |||

| އަޅުގަނޑުމެންނަށް ޕްލަގިން އިންސްޓޯލް ކުރެވޭނެ | |||

| ސެޓްފިކެޓް ލިބިފައިވާ ސެކިއުރިޓީ އިންޖިނިއަރުންނެވެ | |||

| ހަފްތާއަކު 1 ޝެޑިއުލް ސްކޭން | |||

| ދުވާލަކު 1 ޝެޑިއުލް ސްކޭން | |||

| އަންލިމިޓެޑް ޝެޑިއުލް ސްކޭންތަކެވެ | |||

| އިތުރު ފީޗާސް - ވަރަށް އަވަހަށް އަންނަނީ |

މަތީގައިވާ އަގުތަކުގައި ބިލިންގ އެޑްރެހަށް ބަލައިގެން ނަގާ ޓެކްސްތައް ނުހިމެނެއެވެ. ފައިނަލް އަގު ޗެކްއައުޓް ޕޭޖުގައި ދައްކާނީ، ފައިސާ ދެއްކުމުގެ ކުރިންނެވެ

ފައިސާ ދެއްކުމުގެ އުސޫލުތައް ބަލައިގަނެވިއްޖެއެވެ

މަނީ ބޭކް ގެރެންޓީ

މަސައްކަތްކުރުން ސެކިއުރިޓީ އޮޑިޓް އަޅުގަނޑުމެންގެ މަނީ ބޭކް ގެރެންޓީއާއެކު 14 ދުވަހުގެ މުއްދަތަށް.

އެސްއެސްއެލް އެންކްރިޕްޓްޑް ޕޭމަންޓް

ތިޔަބޭފުޅާގެ މަޢުލޫމާތު ރައްކާތެރިކޮށްފައިވަނީ 256 ބިޓް އެސްއެސްއެލް އެންކްރިޕްޝަން އިންނެވެ.

މަސައްކަތްކުރުން ސެކިއުރިޓީ އޮޑިޓް އަޅުގަނޑުމެންގެ މަނީ ބޭކް ގެރެންޓީއާއެކު 14 ދުވަހުގެ މުއްދަތަށް.

ސެކިއުރިޓީ އޮޑިޓް ތަފާތު އެތައް ގޮތަކުން ބޭނުން ކުރެވެއެވެ

ބޭނުން ކުރެވިދާނެއެވެ ސެކިއުރިޓީ އޮޑިޓްއެކި ސިނާޢަތްތަކާއި، ޕްރޮފެޝަންތަކާއި، ޖަމާޢަތްތަކުގައި. އެއީ ތިމާގެ ލަނޑުދަނޑިތައް ހާސިލް ކުރުމަށް ބޭނުންތެރި ވަސީލަތެކެވެ.

As an entrepreneur, you're always on the go and don't have much time to spare. However, you still care about your customers and your reputation. Keep your website secure with ease by auditing the security settings.

އޮންލައިންކޮށް ތިބާގެ އަބުރަށް އަސަރުކުރަނީ ތިބާގެ ވެބްސައިޓުންނެވެ. އޯޑިއަލް ސެޓިންގްސް އާއި އެކު ވެބްސައިޓް ރައްކާތެރިކޮށް ބެހެއްޓުމާއި އަޕްޑޭޓްކޮށް ބެހެއްޓުން.

ޕްރޮފެޝަނަލިޒަމްގެ ރާގު ތިޔަ ކަނޑައަޅަނީ. ކަސްޓަމަރުންނަށް ފެންނަ އެއްޗަކާއި ތިމާގެ އަބުރަށް ތިބާ އަޅާލައެވެ. ސެކިއުރިޓީ ސެޓިންގްސް އޮޑިޓްކޮށްގެން ވެބްސައިޓް ރައްކާތެރިކޮށް ބެހެއްޓުން.

ތިބާގެ ވެބްސައިޓާއި މެސެޖިންގ ގެ ރައްކާތެރިކަމަށް ތިބާ ކަންބޮޑުވެއެވެ. މުހިންމު ސެކިއުރިޓީ ސެޓިންގްސްތަކާއި ކޮމްޕޯނެންޓްތައް އޮޑިޓްކޮށްގެން ވެބްސައިޓް ރައްކާތެރިކޮށް ބެހެއްޓުން.

Your product's reputation is impacted by your website. Keep your system secure by setting ideal settings and keeping the system updated.

އޮންލައިންކޮށް ތިބާގެ އަބުރަށް އަސަރުކުރަނީ ތިބާގެ ވެބްސައިޓުންނެވެ. އޯޑިއަލް ސެޓިންގްސް އާއި އެކު ވެބްސައިޓް ރައްކާތެރިކޮށް ބެހެއްޓުމާއި އަޕްޑޭޓްކޮށް ބެހެއްޓުން.

ތިބާއަށް ވަގުތު ވަރަށް މަދު ނަމަވެސް ކަސްޓަމަރުންނަށް ފެންނަ އެއްޗަކާއި ތިބާގެ އަބުރަށް ވެސް ތިބާ ފަރުވާލެއް ނުބަހައްޓައެވެ. ސެކިއުރިޓީ ސެޓިންގްސް އޮޑިޓްކޮށްގެން ވެބްސައިޓް ރައްކާތެރިކޮށް ބެހެއްޓުން.

ތިބާއަށް ވަގުތު ވަރަށް މަދު ނަމަވެސް ކަސްޓަމަރުންނަށް ފެންނަ އެއްޗަކާއި ތިބާގެ އަބުރަށް ވެސް ތިބާ ފަރުވާލެއް ނުބަހައްޓައެވެ. ސެކިއުރިޓީ ސެޓިންގްސް އޮޑިޓްކޮށްގެން ވެބްސައިޓް ރައްކާތެރިކޮށް ބެހެއްޓުން.

ސެކިއުރިޓީ ސެޓިންގްސް އޮޑިޓްކޮށްގެން ވެބްސައިޓް ރައްކާތެރިކޮށް ބެހެއްޓުން. އެކި ޕެކޭޖް ލެވެލްތަކުން ތިބާއަށް އިތުރު ތަކެތި ޙަވާލުކުރެއެވެ.

ސެކިއުރިޓީ ސެޓިންގްސް އަވަހަށް އޮޑިޓްކޮށްގެން ވެބްސައިޓް ރައްކާތެރިކޮށް ބެހެއްޓުން. އަޅުގަނޑުމެން ފޯރުކޮށްދެނީ ވަގުތު ސަލާމަތްކޮށް، ވެބްސައިޓް ރައްކާތެރިކޮށް ބެހެއްޓުމަށްޓަކައި ކްލައުޑް ސެކިއުރިޓީ ތަޖުރިބާއާއި ތަޖުރިބާއާއެކު ބިނާކޮށްފައިވާ ބޭނުންކުރަން ފަސޭހަ ސެކިއުރިޓީ ފީޗާތަކެކެވެ.

As a small business owner, you understand the importance of protecting your customers' data and your business's reputation. Keep your website secure by auditing your security settings with our easy-to-use tool.

ތަފާތު ހާލަތްތަކަށް ގިނަ ބޭނުންތަކެއް

Security Audit އެހެން މީހުން ބޭނުންކުރާ ގޮތް ކިޔުމަށް ކްލިކް ކުރާށެވެ

| ކަސްޓަމަރ | ތަފްޞީލު |

|---|---|

ވިޔަފާރިވެރިޔާ |

އަޅުގަނޑުމެންގެ ވޯޑްޕްރެސް ފަޔަރވޯލް އަދި އޮޑިޓް ޓޫލް އިން ސެކިއުރިޓީ ސާދާކޮށްލައްވާށެވެ |

ބްލޮގަރ އެވެ |

ތިމާގެ ވެބްސައިޓްގެ ޓްރެފިކް ރައްކާތެރިކޮށްލާށެވެ |

ސީއީއޯ ޗީފް އެގްޒެކެޓިވް އޮފިސަރެވެ |

ސަލާމަތީ ކަންކަން މުހިންމެވެ |

ސީއެމްއޯގެ ޗީފް މާކެޓިން އޮފިސަރެވެ |

ވެބްސައިޓްގެ ސެކިއުރިޓީގެ ސަބަބުން އަބުރަށް އަސަރުކުރެއެވެ |

ޕްރޮޑަކްޓް މެނޭޖަރ އެވެ |

ވެބްސައިޓްގެ ސެކިއުރިޓީގެ ސަބަބުން ޕްރޮޑަކްޓަށް އަސަރުކުރެއެވެ |

ސޯޝަލް މީޑިއާ އިންފްލޫއެންސަރެވެ |

ސަލާމަތުން ތިބެ އޮންލައިންކޮށް ތިބޭށެވެ |

ވެބްސައިޓްގެ ވެރިފަރާތެވެ |

ތިމާގެ ވެބްސައިޓް ސެކިއުރިޓީ ކޮށްލާށެވެ |

ވޯޑްޕްރެސް ޑިވެލޮޕަރެވެ |

ހެދި ވެބްސައިޓް ސެކިއުރިޓީ ކޮށްލާށެވެ |

ސީޓީއޯގެ ޗީފް ޓެކްނޮލޮޖީ އޮފިސަރެވެ |

ސެކިއުރިޓީ އޮޑިޓް ކުރަން ޖެހެ އެވެ |

ވިޔަފާރިވެރިޔާ |

ސެކިއުރިޓީ ބޭނުންވަނީ ބާރަށް |

ކުދި ވިޔަފާރިއެއްގެ ވެރިފަރާތެވެ |

އަހަރެންގެ ވިޔަފާރިއަށް ސެކިއުރިޓީ ވަރަށް މުހިންމެވެ |

ސުވާލުތަކެއް އެބަހުރި ހެއްޔެވެ؟

ތިޔަބޭފުޅުންގެ ސުވާލުތަކަށް ޖަވާބު ދިނުމަކީ އަޅުގަނޑުމެންނަށް ލިބޭ ވަރަށް ބޮޑު އުފަލެކެވެ. އިތުރު ސުވާލުތަކެއް ހުރިނަމަ ލިސްޓް ޗެކްކޮށް ނުވަތަ އީމެއިލް ކުރައްވާށެވެ.

ސެކިއުރިޓީ ސެޓިންގްސް ބަދަލުކުރާނީ ކިހިނެއް ހެއްޔެވެ؟

އަޅުގަނޑުމެން ލަފާދެނީ އަޅުގަނޑުމެންގެ ޕޭޑް ޕްލަގިން އަށް އަޕްގްރޭޑް ކުރުމަށެވެ. އެހެން ނޫންނަމަ މުޅި ކޮންފިގްރޭޝަން ފައިލްތަކުގައި އަމިއްލައަށް ބަދަލުތައް ގެނެވޭނެއެވެ.

ސެކިއުރިޓީ އޮޑިޓް ޕްލަގިން މައިސްކިއުލް ނުވަތަ މާރިއާޑީބީ އާއި އެކު މަސައްކަތް ކުރަނީ ހެއްޔެވެ؟

އާދެ ޕްލަގިން މަސައްކަތް ކުރަނީ ދެ ޑޭޓާބޭސް ސިސްޓަމް އާއި އެކުގައެވެ.

ފްރޭމް އޮޕްޝަންސް ޗެކް ކުރުމުން ވޯޑްޕްރެސްގެ ސެކިއުރިޓީ ރަނގަޅު ކުރެވޭނީ ކިހިނެއް ހެއްޔެވެ؟

High risk. Clickjacking attacks can give attackers control over a user's clicks, potentially allowing them to steal sensitive information. Implementing X-Frame-Options header is crucial to prevent these attacks.

ވޯޑްޕްރެސްގައި ދޫކޮށްލާފައިވާ ޕްލަގިންސްތައް ޗެކް ނުކުރުމުން ކުރިމަތިވާ ނުރައްކާތަކަކީ ކޮބައިތޯ؟

ހައި ރިސްކް. ދޫކޮށްލާފައިވާ ނުވަތަ މުއްދަތު ހަމަނުވާ ޕްލަގިންސްތަކަކީ ސެކިއުރިޓީ ރިސްކަކަށް ވެދާނެ ކަމަށާއި، މި ޕްލަގިންސްތަކުގައި ހުންނަ ވަލްނަރެބިލިޓީތައް ގިނަ ފަހަރަށް ޕެޗް ނުވަތަ ފިކްސް ނުކުރެވޭތީ، ވެބްސައިޓްތައް ހަމަލާތަކަށް ހުށަހެޅިދާނެ ކަމަށެވެ.

ވޯޑްޕްރެސްގައި ޕީއެޗްޕީ ވަރޝަން ޗެކް ނުކޮށްފިނަމަ ވާނީ ކިހިނެއް ހެއްޔެވެ؟

ހައި ރިސްކް. ޕީއެޗްޕީގެ މުއްދަތު ހަމަނުވާ ވަރޝަނެއް ހިންގުމަކީ ސެކިއުރިޓީ ވަލްނަރެބިލިޓީތަކާއި ހަމަލާތައް ލިބިދާނެ ކަމެކެވެ.

ވޯޑްޕްރެސްގެ ކޯ ވަރޝަން ޗެކްކުރުމުން ވޯޑްޕްރެސްގެ ސެކިއުރިޓީ ރަނގަޅު ކުރުމަށް އެހީތެރިވެދޭނީ ކިހިނެއް ހެއްޔެވެ؟

ހައި ރިސްކް. ވޯޑްޕްރެސްގެ މުއްދަތު ހަމަނުވާ ވަރޝަނެއް ހިންގުމަކީ އާ ވަރޝަންތަކުގައި ޕެޗްކޮށްފައިވާ އެނގޭ ސެކިއުރިޓީ މައްސަލަތަކަށް ވެބްސައިޓް ނާޒުކު ހާލަތަކަށް ވެދާނެ ކަމެކެވެ.

އެޗްއެސްޓީއެސް ޗެކްކުރުމުން ވޯޑްޕްރެސްއަށް ފައިދާ ކުރާނީ ކިހިނެއް ހެއްޔެވެ؟

މީޑިއަމް ރިސްކް. އެޗްޓީޓީޕީ ސްޓްރިކްޓް ޓްރާންސްޕޯޓް ސެކިއުރިޓީ (އެޗްއެސްޓީއެސް) ތަންފީޒުކުރުމަކީ ޕްރޮޓޮކޯލް ޑައުންގްރޭޑް ހަމަލާތަކުން ރައްކާތެރިވުމަށް މުހިންމު ކަމެއް ކަމަށާއި، މިއީ ހަމަލާދޭ މީހުންނަށް ޔޫޒަރ ޑޭޓާ އިންޓަސެޕްޓްކޮށް މެނިޕުލޭޓް ކުރެވޭނެ ކަމެއް ކަމަށެވެ.

ކޯރ އަޕްޑޭޓްތައް ޗެކްކުރުމުން ވޯޑްޕްރެސްގެ ސެކިއުރިޓީ ރަނގަޅު ކުރެވޭނީ ކިހިނެއް ހެއްޔެވެ؟

ހައި ރިސްކް. މުއްދަތު ހަމަނުވާ ވޯޑްޕްރެސް ވަރޝަންތަކަށް ގިނަ ފަހަރަށް އަމާޒުކުރަނީ އެނގޭ ވަލްނަރެބިލިޓީތައް ބޭނުންކޮށްގެން ހަމަލާދޭ މީހުންނެވެ. އެންމެ ފަހުގެ ފީޗާތަކާއި ކުރިއެރުންތަކާއެކު ވެބްސައިޓް އަޕްޑޭޓްކޮށް ބެހެއްޓުމަކީ ވެބްސައިޓްގެ ސެކިއުރިޓީއަށް ވަރަށް މުހިންމު ކަމެކެވެ.

ވޯޑްޕްރެސްގައި ޕްލަގިން އަޕްޑޭޓްތައް ޗެކް ނުކޮށްފިނަމަ ވާނީ ކިހިނެއް ހެއްޔެވެ؟

ހައި ރިސްކް. މުއްދަތު ހަމަނުވާ ޕްލަގިން ވަރޝަންތައް ހިންގުމަކީ ސެކިއުރިޓީ ރިސްކަކަށް ވެދާނެ ކަމަށާއި، މި ޕްލަގިންތަކުގައި ހުންނަ ވަލްނަރެބިލިޓީތަކަކީ ގިނަ ފަހަރަށް ހަމަލާދޭ މީހުންގެ އަމާޒު ކަމަށް ވާތީ އެވެ. އެންމެ ފަހުގެ ފީޗާތަކާއި ކުރިއެރުންތަކާއެކު ވެބްސައިޓް އަޕްޑޭޓްކޮށް ބެހެއްޓުމަކީ ވެބްސައިޓްގެ ސެކިއުރިޓީއަށް ވަރަށް މުހިންމު ކަމެކެވެ.

2އެފްއޭ އިން ވޯޑްޕްރެސްގެ ސެކިއުރިޓީ އިތުރުކުރަނީ ކިހިނެއް ހެއްޔެވެ؟

މީޑިއަމް ރިސްކް. ޓޫ ފެކްޓަރ އޮތެންޓިކޭޝަން (2އެފްއޭ) އެނެބަލް ކުރުމަކީ ޔޫޒަރނޭމް އާއި ޕާސްވޯޑްގެ އިތުރުން ދެވަނަ ފޯމް އޮފް އޮތެންޓިކޭޝަން ފޯރުކޮށްދޭން ޖެހުމުން ސެކިއުރިޓީގެ އިތުރު ފަށަލައެއް ލިބިގެންދާ ކަމެކެވެ.

އެކްސްއެމްއެލް-އާރްޕީސީ 2އެފްއޭ އެނެބަލް ކުރުމުން ވޯޑްޕްރެސް އަށް ފައިދާ ކުރާނެ ގޮތްތަކަކީ ކޮބައި ހެއްޔެވެ؟

Medium risk. Securing access to the website's resources through remote APIs is important, and enabling 2FA for XML-RPC authentication can provide an extra layer of security.

އެޑްމިން ލޮގިން ޔޫއާރްއެލް ޗެކް ކުރުމުން ވޯޑްޕްރެސްގެ ސެކިއުރިޓީ ރަނގަޅު ކުރެވޭނީ ކިހިނެއް ހެއްޔެވެ؟

މީޑިއަމް ރިސްކް. އެޑްމިނިސްޓްރޭޓަރ ލޮގިން ޕޭޖަށް ކަސްޓަމް ޔޫ.އާރ.އެލް ބޭނުންކުރުމަކީ ޑިފޯލްޓް ވޯޑްޕްރެސް ލޮގިން ޕޭޖަށް އަމާޒުކޮށްގެން އޮޓޮމެޓިކް ހަމަލާތައް ހުއްޓުވުމަށް އެހީތެރިވެދޭނެ ކަމެކެވެ.

އިމޭޖް ހޮޓްލިންކިންގ ޗެކް ކުރުމުން ވޯޑްޕްރެސް އަށް ފައިދާ ކުރާނީ ކިހިނެއް ހެއްޔެވެ؟

Low risk. Preventing hotlinking can help reduce bandwidth usage and prevent others from using the website's images without permission.

ވޯޑްޕްރެސްގައި އެކްސްޓެންޑް ޕީއެޗްޕީ ފައިލް އެޑިޓިން ޗެކް ނުކުރުމުން ކުރިމަތިވާ ނުރައްކާތަކަކީ ކޮބައިތޯ؟

ހައި ރިސްކް. އެކްސްޓެންޑް ޕީއެޗްޕީ ފައިލް އެޑިޓިން ޑިސެބިލް ކުރުމަކީ ހަމަލާދޭ މީހުންނަށް ސަރވަރގައި ހުންނަ ޕީއެޗްޕީ ފައިލްތަކަށް ބަދަލު ގެނައުން ހުއްޓުވުމަށް އަޅާ އިތުރު ސެކިއުރިޓީ ފިޔަވަޅެކެވެ. މި ފީޗާ ޑިސެބިލް ނުކޮށްފިނަމަ، ހަމަލާދޭ މީހުންނަށް މި ފީޗާ ބޭނުންކޮށްގެން ހުއްދަ ނެތި ސަރވަރ އަށް ވަދެ، ނާޒުކު މައުލޫމާތު ވަގަށް ނަގައިލެވޭނެއެވެ.

ވޯޑްޕްރެސްގައި އައިފްރޭމް ބްލޮކް ވެފައިވާތޯ ޗެކް ނުކުރުމުން ކުރިމަތިވާ ނުރައްކާތަކަކީ ކޮބައިތޯ؟

މީޑިއަމް ރިސްކް. ބޭރުގެ މަސްދަރުތަކުން އައިފްރޭމްތައް ބްލޮކް ކުރުމަކީ ހަމަލާދޭ މީހުންނަށް ޔޫޒަރުންގެ ކްލިކްތައް ކޮންޓްރޯލްކޮށް، ނާޒުކު މައުލޫމާތު ވަގަށް ނެގޭނެ ކްލިކްޖެކް އެޓޭކްތައް ހުއްޓުވުމަށް އެހީތެރިވެދޭނެ ކަމެކެވެ. ނަމަވެސް އައިފްރޭމްސްގެ ބައެއް ޝަރުއީ ބޭނުންތައް ބްލޮކް ކުރެވިދާނެ ކަމަށާއި، ހަމަލާދޭ މީހުންނަށް ހަމަ އެ ނަތީޖާ ހޯދުމަށް އެހެން އުކުޅުތައް ބޭނުން ކުރެވިދާނެތީ އެއީ ފޫލްޕްރޫފް ހައްލަކަށް ނުވެދާނެ ކަމަށެވެ.

ވޯޑްޕްރެސްގައި ޑިސެބިލްޑް ފީޑްތައް ޗެކް ނުކުރުމުން ކުރިމަތިވާ ނަތީޖާތަކަކީ ކޮބައިތޯ؟

ރިސްކް ކުޑައެވެ. ވެބްސައިޓުގައި އާރުއެސްއެސް އަދި އެޓޮމް ފީޑްސް ޑިސެބިލް ކުރުމަކީ ނާޒުކު މައުލޫމާތުތައް ހާމަނުކުރުމަށް އެހީތެރިވެދޭނެ ކަމެއް ނަމަވެސް އެއީ ސަލާމަތީ ގޮތުން މުހިންމު ފިޔަވަޅެއް ނޫނެވެ. ފީޑްތައް އެނެބަލް ކުރުމަކީ ވެބްސައިޓް ޓްރެފިކް ރަނގަޅުވުމާއި ސަރޗް އިންޖީން ފެންނަން ހުންނަ ގޮތް ފަދަ ފައިދާތަކެއް ލިބިގެންދާނެ ކަމެކެވެ.

ވޯޑްޕްރެސްގައި ފޮރުވިފައިވާ ލޮގިން ޕޭޖެއް ޗެކް ނުކުރުމުން ކުރިމަތިވާ ނުރައްކާތަކަކީ ކޮބައިތޯ؟

Medium risk. Using a hidden login page can make it more difficult for attackers to find the login page and launch automated attacks, but it may not be a foolproof solution. Attackers can still discover the login page through other means, such as through information disclosed in the website's source code.

ޕިންގްބެކް ހެޑަރސް ޗެކް ކުރުމުން ވޯޑްޕްރެސް އަށް ފައިދާ ކުރާނީ ކޮން ގޮތްތަކަކުން ހެއްޔެވެ؟

ރިސްކް ކުޑައެވެ. ވެބްސައިޓުގައި ޕިންގްބެކް ހެޑަރސް އެނެބަލް ކުރުމަކީ ޑީޑީއޯއެސް އެޓޭކްތައް ލޯންޗުކުރުމަށް ބޭނުންކުރެވޭނެ ކަމެއް ކަމަށާއި ވަކިން ބޭނުން ނުވާހާ ހިނދަކު އެކަން ޑިސެބިލް ކުރަން ޖެހޭނެ ކަމަށް ވެސް ވިދާޅުވި އެވެ. އެއީ ސަލާމަތީ ގޮތުން މުހިންމު ފިޔަވަޅެއް ނޫން ނަމަވެސް މި ފީޗާ ބޭނުން ކުރަން މަސައްކަތް ކުރާ ހަމަލާދޭ މީހުންގެ އަމާޒު ވެބްސައިޓަށް ހުއްޓުވުމަށް އެހީތެރިވެދެ އެވެ.

ފައިލް އެޑިޓިންގ އަށް ޗެކް ކުރުމުން ވޯޑްޕްރެސްގެ ސެކިއުރިޓީއަށް ފައިދާ ކުރާނީ ކިހިނެއް ހެއްޔެވެ؟

ހައި ރިސްކް. ވޯޑްޕްރެސް ޑޭޝްބޯޑުގައި ފައިލް އެޑިޓްކުރުން ޑިސެބިލް ކުރުމަކީ ޕްލަގިންސް ނުވަތަ އެހެން ވެބް އެޕްލިކޭޝަންތަކުގައި ހުންނަ ވަލްނަރެބިލިޓީތަކުގެ ތެރެއިން ސަރވަރގައި ހުންނަ ފައިލްތަކަށް ހަމަލާދޭ މީހުންނަށް ބަދަލު ނުކުރެވޭނެ މުހިންމު ސަލާމަތީ ފިޔަވަޅެކެވެ. ފައިލް އެޑިޓް ކުރުމުގެ ހުއްދަ ދިނުމުން ހަމަލާދޭ މީހުންނަށް ސަރވަރގައި ގޯސް ކޯޑް އަޕްލޯޑްކޮށް އެގްޒެކެޓް ކުރެވޭނެއެވެ.

wp-config ގައި އެރަރ ރިޕޯޓިންގ ޗެކް ކުރުމުން ވޯޑްޕްރެސްގެ ސެކިއުރިޓީ ރަނގަޅު ކުރެވޭނީ ކިހިނެއް ހެއްޔެވެ؟

Medium risk. Verifying whether error reporting is disabled in the website's wp-config.php file is crucial for safeguarding sensitive information from being exposed through error messages. However, it may also pose a challenge in identifying and resolving errors on the website.

ޕީއެޗްޕީ އެގްޒެކެޝަން ޗެކް ކުރުމުން ވޯޑްޕްރެސްގެ ސެކިއުރިޓީ ރަނގަޅު ކުރެވޭނީ ކިހިނެއް ހެއްޔެވެ؟

High risk. Confirming whether PHP code can be executed in the website's upload directories is essential for detecting and preventing attackers from uploading and running malicious code on the server.

ތީމްސް ވާޝަން ޗެކް ކުރުމުން ވޯޑްޕްރެސް އަށް ފައިދާ ކުރާނީ ކިހިނެއް ހެއްޔެވެ؟

މީޑިއަމް ރިސްކް. ވެބްސައިޓުގައި އިންސްޓޯލްކޮށްފައިވާ ތީމްތަކަކީ މުއްދަތު ހަމަނުވާ ވަރޝަންތަކެއް ހިންގާ ތީމްތަކެއްތޯ ބެލުމަކީ މުހިންމު ކަމެކެވެ، ސަބަބަކީ މި ތީމްތަކުގައި ޕެޗް ނުކުރެވި ހުރި ވަލްނަރެބިލިޓީތައް ހުރެދާނެތީ ވެބްސައިޓްތައް ހަމަލާތަކަށް ހުޅުވާލެވިދާނެ އެވެ. ނަމަވެސް ވެބްސައިޓުގައި މުއްދަތު ހަމަނުވާ ތީމްތައް ބޭނުން ނުކުރާނަމަ މިއީ މާބޮޑު ނުރައްކަލަކަށް ނުވެދާނެއެވެ.

ޕްލަގިން އިންޓެގްރިޓީ ޗެކްކުރުމުން ވޯޑްޕްރެސްގެ ސެކިއުރިޓީ ރަނގަޅު ކުރެވޭނީ ކިހިނެއް ހެއްޔެވެ؟

ހައި ރިސްކް. ވެބްސައިޓުގައި އިންސްޓޯލް ކުރެވިފައިވާ ޕްލަގިންސްތަކުގެ ފައިލް ޗެކްސަމްތައް ޔަގީންކޮށްގެން އެމީހުންގެ އިންޓެގްރިޓީ ކަށަވަރުކުރުމަކީ ހަމަލާދޭ މީހުން ގޯސް ޕްލަގިންސް މެދުވެރިކޮށް ވެބްސައިޓް ކޮމްޕްރޮމައިޒް ނުކުރުމަށް އެޅޭ ވަރަށް މުހިންމު ފިޔަވަޅެކެވެ.

އަހަރެންގެ ވޯޑްޕްރެސް ވެބްސައިޓްގެ ސެކިއުރިޓީ އޮޑިޓް ކުރަން ޖެހެނީ ކީއްވެގެން ހެއްޔެވެ؟

ވޯޑްޕްރެސްގައި ޑިފޯލްޓްކޮށް އެނެބަލް ނުވާ ގިނަ ސެކިއުރިޓީ ސެޓިންގްސްތަކެއް ހުރެއެވެ. އޭގެ ތެރެއިން ގިނަ ކަންތައްތަކެއް ތިބާއަށް ނޭނގިދާނެއެވެ. މި ޓޫލް އިން ސެޓިންގްސް އާއި ސޮފްޓްވެއާ ވަރޝަންތަކުގެ ސްޓޭޓަސް ދައްކާ ޗެކެއް ހިންގަ އެވެ.

ސެކިއުރިޓީ އޮޑިޓް ޕްލަގިން މަސައްކަތް ކުރަނީ އެންޖިންކްސް ނުވަތަ އަޕޭޗީ އާއި އެކު ހެއްޔެވެ؟

އާދެ ޕްލަގިން މަސައްކަތް ކުރަނީ އެންޖިންކްސް އަދި އަޕޭޗީ އާއި އެކުގައެވެ.

މި ޕްލަގިން ބިލްޑް ކޮށްފައިވަނީ ސެކިއުރިޓީ އެކްސްޕާރޓައިޒް އާއި އެކު ހެއްޔެވެ؟

އާދެ އަޅުގަނޑުމެންނަށް އެންޓަޕްރައިސް ފެންވަރުގައި ކްލައުޑް ސެކިއުރިޓީގެ ފުޅާ ތަޖުރިބާއެއް އެބައޮތް. މި ޕްލަގިންގެ ފައިދާއަކީ އަމިއްލައަށް ސެކިއުރިޓީ އެކްސްޕާޓަކަށް ވާކަށް ނުޖެހެއެވެ.

ކޮންޓެންޓް ޓައިޕް އޮޕްޝަންތައް ޗެކްކުރުމުން ވޯޑްޕްރެސްއަށް ފައިދާހުރި ގޮތްތަކަކީ ކޮބައިތޯއެވެ؟

މީޑިއަމް ރިސްކް. ކަނޑައެޅިފައިވާ އެއްޗަކަށްވުރެ ތަފާތު މައިމް ޓައިޕެއްގެ ގޮތުގައި ކޮންޓެންޓް މާނަކުރުމަކީ ކްރޮސް-ސައިޓް ސްކްރިޕްޓިންގ ފަދަ ވަލްނަރެބިލިޓީތަކެއް ކުރިމަތިވެދާނެ ކަމެކެވެ. މިފަދަ ހަމަލާތައް ހުއްޓުވުމަށްޓަކައި އެކްސް-ކޮންޓެންޓް-ޓައިޕް-އޮޕްޝަންސް ހެޑަރ ތަންފީޒުކުރުމަކީ މުހިންމު ކަމެކެވެ.

އެކްސްއެސްއެސް ޕްރޮޓެކްޝަން ޗެކްކުރުމުން ވޯޑްޕްރެސް ޕްލަގިންސް ރައްކާތެރި ވާނީ ކިހިނެއް ހެއްޔެވެ؟

މީޑިއަމް ރިސްކް. ކްރޮސް ސައިޓް ސްކްރިޕްޓިން އެޓޭކްތަކުގެ ސަބަބުން ވެބްސައިޓަކަށް ގޯސް ކޯޑް އިންޖެކްޓްކޮށް ޔޫޒަރުންގެ ޑޭޓާ ކޮމްޕްރޮމައިޒް ވެދާނެ އެވެ. އެކްސް-އެކްސްއެސްއެސް-ޕްރޮޓެކްޝަން ހެޑަރ ތަންފީޒުކުރުމަކީ މިފަދަ ހަމަލާތަކުން ރައްކާތެރިވެވޭނެ ކަމެކެވެ.

ވޯޑްޕްރެސްގައި މައިސްކިއުލް ވަރޝަން ޗެކް ނުކުރުމުން ދިމާވަނީ ކޮން ނުރައްކާތަކެއް ހެއްޔެވެ؟

ހައި ރިސްކް. މައިސްކިއުލްގެ މުއްދަތު ހަމަނުވާ ވަރޝަނެއް ބޭނުންކުރުމަކީ ވެސް ސެކިއުރިޓީ ވަލްނަރެބިލިޓީތަކާއި ހަމަލާތައް ލިބިދާނެ ކަމެކެވެ.

ވޯޑްޕްރެސްގައި އިންސްޓޯލް ކުރެވިފައިވާ ޕްލަގިންސްގެ ވަރޝަންތައް ޗެކް ނުކުރުމުން ކުރިމަތިވާނީ ކޮން ނަތީޖާތަކެއް ހެއްޔެވެ؟

ހައި ރިސްކް. މުއްދަތު ހަމަނުވާ ޕްލަގިން ވަރޝަންތައް ހިންގުމަކީ ސެކިއުރިޓީ ވަލްނަރެބިލިޓީތަކާއި ހަމަލާތައް ލިބިދާނެ ކަމެކެވެ.

ވޯޑްޕްރެސްގައި ރައްކާތެރި ކުކީޒްތައް ޗެކް ނުކުރުމުން ކުރިމަތިވަނީ ކޮން ނުރައްކާތަކެއް ހެއްޔެވެ؟

މީޑިއަމް ރިސްކް. ސެކިއުރިޓީ ކުކީޒް ބޭނުންކުރުމަކީ ކުކީ ވަގަށް ނުވަތަ އިންޖެކްޝަން މެދުވެރިކޮށް ޔޫޒަރ ސެޝަން ޑޭޓާ ވަގަށް ނަގައި ނުވަތަ މެނިޕުލޭޓް ކުރުން ހުއްޓުވުމަށްޓަކައި ހަމަލާދޭ މީހުންނަށް މުހިންމު ކަމެކެވެ.

އޮޓޮމެޓިކް އަޕްޑޭޓަރ ޗެކް ކުރުމުން ވޯޑްޕްރެސް އަށް ފައިދާ ކުރާނީ ކިހިނެއް ހެއްޔެވެ؟

High risk. Configuring the website's WordPress installation to automatically update to the latest version can ensure that security patches are applied in a timely manner, reducing the risk of vulnerabilities being exploited.

ވޯޑްޕްރެސްގައި އެޕްލިކޭޝަން ޕާސްވޯޑްސް ޕްލަގިން ޗެކްކުރުން މުހިންމީ ކީއްވެގެން ހެއްޔެވެ؟

Medium risk. Using the Application Passwords plugin is important for protecting user data and preventing unauthorized access to the website's resources.

ލޮގިން ކެޕްޗާ ޗެކް ކުރުމުން ވޯޑްޕްރެސްގެ ސެކިއުރިޓީ ރަނގަޅު ކުރެވެނީ ކިހިނެއް ހެއްޔެވެ؟

Medium risk. Using CAPTCHA on the website's login page can help prevent brute force attacks by requiring users to prove that they are human.

ވޯޑްޕްރެސްގައި ޑިފޯލްޓް އެޑްމިން ޔޫޒަރނޭމް ޗެކް ނުކުރުމުން ކުރިމަތިވާ ނުރައްކާތަކަކީ ކޮބައިތޯ؟

މީޑިއަމް ރިސްކް. ޑިފޯލްޓް ވޯޑްޕްރެސް "އެޑްމިން" ޔޫޒަރނޭމް ބޭނުންކުރުމަކީ ގިނަ ފަހަރަށް ބަދަލެއް ނުގެނެސް ދޫކޮށްލާ މަޝްހޫރު ޑިފޯލްޓް ޔޫޒަރނޭމްއަކަށް ވާތީ ހަމަލާދޭ މީހުންނަށް އާންމު ޓާގެޓެކެވެ. އެއަށްވުރެ ތަފާތު އެއްޗަކަށް ބަދަލުކުރުމަކީ ސަލާމަތީ ގޮތުން މުހިންމު ފިޔަވަޅެކެވެ.

ވޯޑްޕްރެސްގައި ޓޭބަލް ޕްރިފިކްސް ޗެކް ނުކުރުމުން ދިމާވަނީ ކޮން ނުރައްކާތަކެއް ހެއްޔެވެ؟

މީޑިއަމް ރިސްކް. ކަސްޓަމް ޑޭޓާބޭސް ޓޭބަލް ޕްރިފިކްސް ބޭނުންކުރުމަކީ ޑޭޓާބޭސް ޓޭބަލްތަކުގެ ނަންތައް ލަފާކުރުމަށް ހަމަލާދޭ މީހުންނަށް ދަތިވެ، އެސްކިއުއެލް އިންޖެކްޝަން ހަމަލާތައް ހުއްޓުވުމަށް އެހީތެރިވެދޭނެ ކަމެކެވެ.

ވޯޑްޕްރެސްގައި ޕީއެޗްޕީ ފައިލް އެޑިޓް ކުރެވިފައިވާތޯ ޗެކްކުރުން މުހިންމީ ކީއްވެގެން ހެއްޔެވެ؟

High risk. Preventing attackers from modifying critical PHP files on the server through vulnerabilities in plugins or other web applications is crucial for the website's security. Allowing PHP file editing can enable attackers to upload and execute malicious code on the server.

ކޮމެންޓް ކެޕްޗާ ޗެކް ކުރުމުން ވޯޑްޕްރެސްގެ ސެކިއުރިޓީ އިތުރު ކުރެވޭނީ ކިހިނެއް ހެއްޔެވެ؟

Medium risk. Using a CAPTCHA on the website's comment form can help prevent automated spam comments, but it may not be a foolproof solution. Automated tools can bypass CAPTCHAs, and it can also inconvenience legitimate users who need to prove that they are human.

ރައިޓް ކްލިކް ޑިސެބިލް ވެފައިވާތޯ ބެލުމުން ވޯޑްޕްރެސްގެ ސެކިއުރިޓީ ރަނގަޅު ކުރެވޭނީ ކިހިނެއް ހެއްޔެވެ؟

ރިސްކް ކުޑައެވެ. ވެބްސައިޓުގައި ރަނގަޅަށް ކްލިކް ކުރުން ޑިސެބިލް ކުރުމަކީ ތަސްވީރުތަކާއި އެހެނިހެން ކޮންޓެންޓް ކޮޕީ ނުވަތަ ސޭވް ނުކުރެވޭނެ ކަމެއް ނަމަވެސް އެއީ އިތުބާރު ހުރި ސަލާމަތީ ފިޔަވަޅެއް ނޫނެވެ. ޢިލްމުވެރި ޔޫޒަރުންނަށް ކީބޯޑް ޝޯޓްކަޓް ނުވަތަ އެހެން ގޮތްތައް ބޭނުންކޮށްގެން މި ރެސްޓްރިކްޝަން ފަސޭހައިން ބައިޕާސް ކުރެވޭނެއެވެ.

ފެއިލް2ބެން އިން ވޯޑްޕްރެސް އަށް ފައިދާ ކުރާނީ ކިހިނެއް ހެއްޔެވެ؟

High risk. Installing and configuring the Fail2Ban service on the website's server can help prevent brute force attacks by automatically blocking IP addresses that have repeatedly failed login attempts. Without this service, the website is at risk of being targeted by attackers attempting to guess user passwords.

އެނެބަލްޑް ޕިންގްބެކްސް ޗެކް ކުރުމުން ވޯޑްޕްރެސްގެ ސެކިއުރިޓީ ރަނގަޅު ކުރެވޭނީ ކިހިނެއް ހެއްޔެވެ؟

ރިސްކް ކުޑައެވެ. ވެބްސައިޓުގައި ޕިންގްބެކްސް އެނެބަލް ކުރުމުން ވެބްސައިޓްގެ ޓްރެފިކް ރަނގަޅުވުމާއި ސަރޗް އިންޖީން ފެންނަން ހުރި ގޮތް ފަދަ ފައިދާތައް ލިބިދާނެ ނަމަވެސް ޑީޑީއޯއެސް ހަމަލާތައް ފެށުމަށް ވެސް ބޭނުން ކުރެވިދާނެ އެވެ. އެއީ ސަލާމަތީ ގޮތުން މުހިންމު ފިޔަވަޅެއް ނޫން ނަމަވެސް ވަކިން ބޭނުން ނުވާނަމަ އެކަން ނުކުޅެދުންތެރިވެދާނެ އެވެ.

ވޯޑްޕްރެސްގައި ފައިލް އެޑިޓަރ ޗެކް ނުކުރުމުން ކުރިމަތިވާ ނަތީޖާތަކަކީ ކޮބައިތޯއެވެ؟

ހައި ރިސްކް. ވޯޑްޕްރެސް ޑޭޝްބޯޑްގައި ހުންނަ ފައިލް އެޑިޓަރ ޑިސެބިލް ކުރުމަކީ ޕްލަގިންސް ނުވަތަ އެހެން ވެބް އެޕްލިކޭޝަންތަކުގައި ހުންނަ ވަލްނަރެބިލިޓީތަކުގެ ތެރެއިން ސަރވަރގައި ހުންނަ ކްރިޓިކަލް ޕީއެޗްޕީ ފައިލްތަކަށް ހަމަލާދޭ މީހުންނަށް ބަދަލު ނުކުރުމަށް ރައްކާތެރިކަމުގެ މުހިންމު ފިޔަވަޅެކެވެ. ފައިލް އެޑިޓް ކުރުމުގެ ހުއްދަ ދިނުމުން ހަމަލާދޭ މީހުންނަށް ސަރވަރގައި ގޯސް ކޯޑް އަޕްލޯޑްކޮށް އެގްޒެކެޓް ކުރެވޭނެއެވެ.

ވޯޑްޕްރެސްގައި އެރަރ ރިޕޯޓިންގ ޗެކް ނުކުރުމުން ކުރިމަތިވާ ނުރައްކާތަކަކީ ކޮބައިތޯ؟

ރިސްކް ކުޑައެވެ. ވެބްސައިޓުގައި އެރަރ ރިޕޯޓިންގ ޑިސެބިލް ކުރުމަކީ އެރަރ މެސެޖް މެދުވެރިކޮށް ނާޒުކު މައުލޫމާތުތައް ހާމަނުކުރުމަށް އެހީތެރިވެދޭނެ ކަމެކެވެ. ނަމަވެސް ވެބްސައިޓުގައި ހުންނަ ގޯސްތައް ހައްލުކޮށް ރަނގަޅު ކުރުމަށް ވެސް ދަތިތަކެއް ކުރިމަތިވެދާނެ އެވެ.

ވޯޑްޕްރެސްގައި ޓްރެކްބެކްސް ޑިސެބިލް ކުރުމުން ލިބޭ ފައިދާތަކަކީ ކޮބައިތޯ؟

ރިސްކް ކުޑައެވެ. މި ފީޗާއާ ގުޅުންހުރި ސްޕޭމް އަދި އެހެނިހެން ނުރައްކާތެރި ހަރަކާތްތައް ހުއްޓުވުމުގައި ވެބްސައިޓުގައި ޓްރެކްބެކްސް ޑިސެބިލްކޮށްފައިވާކަން ޔަގީންކުރުމަކީ މުހިންމު ކަމެއް ނަމަވެސް، ވެބްސައިޓުގެ ޖުމްލަ ސަލާމަތަށް މާބޮޑު އަސަރެއް ނުކޮށްފާނެއެވެ.

ވޯޑްޕްރެސްގައި ޓިމްތަމްބް ޗެކް ނުކުރުމުން ކުރިމަތިވާ ނުރައްކާތަކަކީ ކޮބައިތޯ؟

މީޑިއަމް ރިސްކް. ވެބްސައިޓުގައި ޓިމްތަމްބް ސްކްރިޕްޓް ބޭނުން ކުރަމުންދާތޯ ބެލުމަކީ މުހިންމު ކަމެކެވެ، ސަބަބަކީ އެއީ ހަމަލާދޭ މީހުންނަށް ބޭނުންކުރެވޭ ސެކިއުރިޓީ ވަލްނަރެބިލިޓީތަކެއް ހުރި އެއްޗެއްކަން އެނގޭތީ އެވެ. ނަމަވެސް މި ސްކްރިޕްޓް ވެބްސައިޓުން ބޭނުން ނުކުރާނަމަ މިއީ މާބޮޑު ނުރައްކަލަކަށް ނުވެދާނެއެވެ.

ވޯޑްޕްރެސްގައި ތީމް އަޕްޑޭޓްތައް ޗެކް ނުކުރުމުން ކުރިމަތިވާ ނުރައްކާތަކަކީ ކޮބައިތޯ؟

މީޑިއަމް ރިސްކް. ވެބްސައިޓުގައި އިންސްޓޯލްކޮށްފައިވާ ތީމްތަކަށް އެއްވެސް އަޕްޑޭޓެއް ލިބެން ހުރިތޯ ބެލުމަކީ ވެބްސައިޓްގެ ސެކިއުރިޓީ ބެލެހެއްޓުމަށާއި އެންމެ ފަހުގެ ފީޗާސްތަކާއި އިމްޕްރޫވްމަންޓްތަކާ އެއްވަރަށް ކުރިއަށް ގެންދިއުމަށް ވަރަށް މުހިންމު ކަމެކެވެ. ނަމަވެސް މިހާރުވެސް ވެބްސައިޓް އަޕްޑޭޓް ވެއްޖެނަމަ މިއީ މާބޮޑު ނުރައްކަލަކަށް ނުވެދާނެއެވެ.

އިތުރު ސުވާލުތަކެއް އެބައޮތްތަ؟ މިތަނުން ތިޔަ ސުވާލު ކޮށްލާށެވެ

އީޔޫ ކުކީ ކޮންސެންޓް